Cloud Identity Context-Aware Access (CAA) IP制限実践ガイド

Cloud Identity環境のセキュリティを「拠点IPアドレス」で強化。Context-Aware Access (CAA) を使ったアクセス制御の手順を解説します。

Table of contents

author: kuribo-

Cloud Identity Context-Aware Access (CAA) IP制限実践ガイド

はじめに

インフラチームのkuribo-です。

企業のセキュリティ担当者にとって、クラウドサービスの安全な利用環境を整備することは喫緊の課題です。特に、Google WorkspaceやGoogle Cloudといったサービスへのアクセスは、場所を問わず行える利便性がある一方で、不正アクセスや情報漏洩のリスクも伴います。

本記事では、Google Cloudの主要なID・アクセス管理機能であるCloud Identityの「Context-Aware Access (CAA)」に焦点を当て、特定のIPアドレスからのみサービスへのアクセスを許可する「IP制限」の実践的な設定方法を、IT管理者向けに詳細に解説します。このガイドを通じて、よりセキュアなアクセス制御を実現し、企業のセキュリティ体制強化に貢献できれば幸いです。

Context Aware Access (CAA) の概要

Context-Aware Access(CAA)は、Google CloudおよびGoogle Workspaceのセキュリティを強化するための重要な機能です。この機能は、ユーザーのアイデンティティとアクセスのコンテキストに基づいて、リソースへのアクセスを動的に制御します。コンテキストとは、ユーザーの場所、デバイスのセキュリティ状態、IPアドレスなどの情報を指します。

CAAを使用することで、企業は以下のようなユースケースでセキュリティを強化できます。

- ゼロトラストセキュリティの実装:「信頼できるネットワーク」という概念をなくし、すべてのアクセス要求を検証します。

- 特定の場所からのアクセス制限: 例えば、オフィスのIPアドレスからのみアクセスを許可し、それ以外の場所からのアクセスをブロックします。

- 準拠したデバイスからのアクセス強制: 企業が管理するセキュアなデバイスからのみアクセスを許可し、個人のデバイスからのアクセスを制限します。

- 多要素認証の強制: 特定の条件下で、追加の認証をユーザーに要求します。

CAAは、セキュリティを強化しつつ、正当なユーザーが必要なリソースにスムーズにアクセスできるようにすることで、生産性を損なうことなく、企業の資産を保護します。

Context-Aware Access (CAA) によるIP制限とは?

Context-Aware Access (CAA) は、ユーザーがGoogle Workspace(Gmail, Drive等)やGoogle Cloudコンソールにアクセスする際に、アクセス元の「IPアドレス」などの条件に基づいてアクセスの可否を判断する機能です。

「IDとパスワードが合っていればどこからでも入れる」という状態から、 「許可した拠点のIPアドレスからのみアクセスできる」 ようにすることで、不正アクセスのリスクを劇的に低減できます。

導入の前提条件(ライセンス)

CAAを利用するには、以下のいずれかのライセンスが必要です。

- Cloud Identity Premium

- Google Workspace Enterprise (Standard/Plus)

- Google Workspace Education (Standard/Plus)

- Google Workspace Frontline

※Business Starter/Standard等のプランでは利用できません。

参考:Google公式ヘルプ

⚠️ 重要:作業前の「絶対ルール」

設定ミスによる「全ユーザーのロックアウト(締め出し)」を防ぐため、作業前に必ず以下を確認してください。

- 緊急用アカウントの用意

CAAの制限を受けない「緊急用管理者アカウント」を1つ用意し、組織部門(OU)を分けておきます。(ポリシーを適用しないOUとして除外するため) - 固定IPの確認

設定するIPアドレスが「固定IP」であることをネットワーク担当者に確認してください。

具体的な導入手順:2ステップ

設定は、Cloud Identityの管理コンソール(Admin Console)から行います。

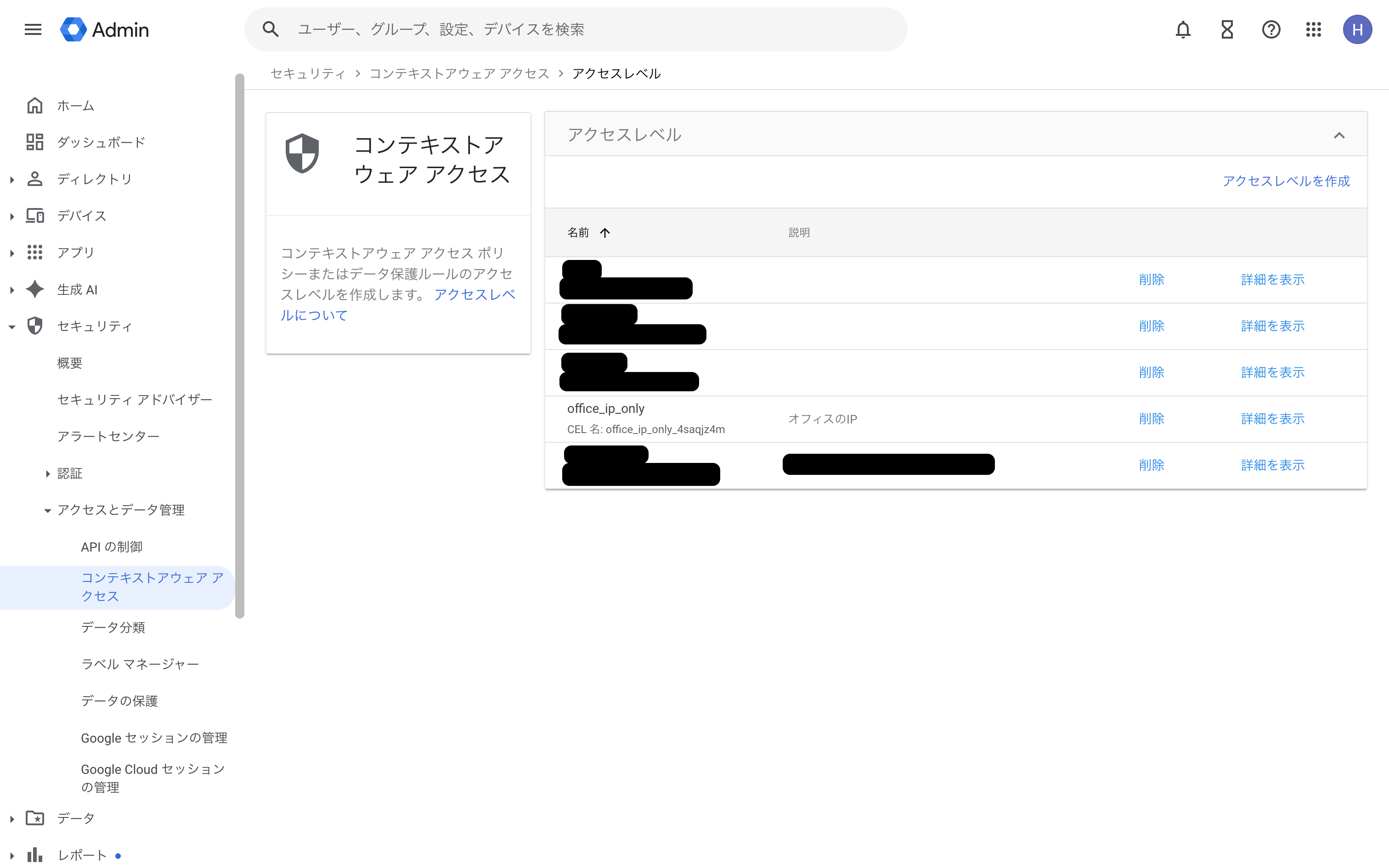

ステップ1:アクセスレベル(IP条件)の作成

「セキュリティ」>「アクセスとデータ管理」>「コンテキストアウェアアクセス」>「アクセスレベル」から設定します。

「アクセスレベルを作成」 をクリックします。

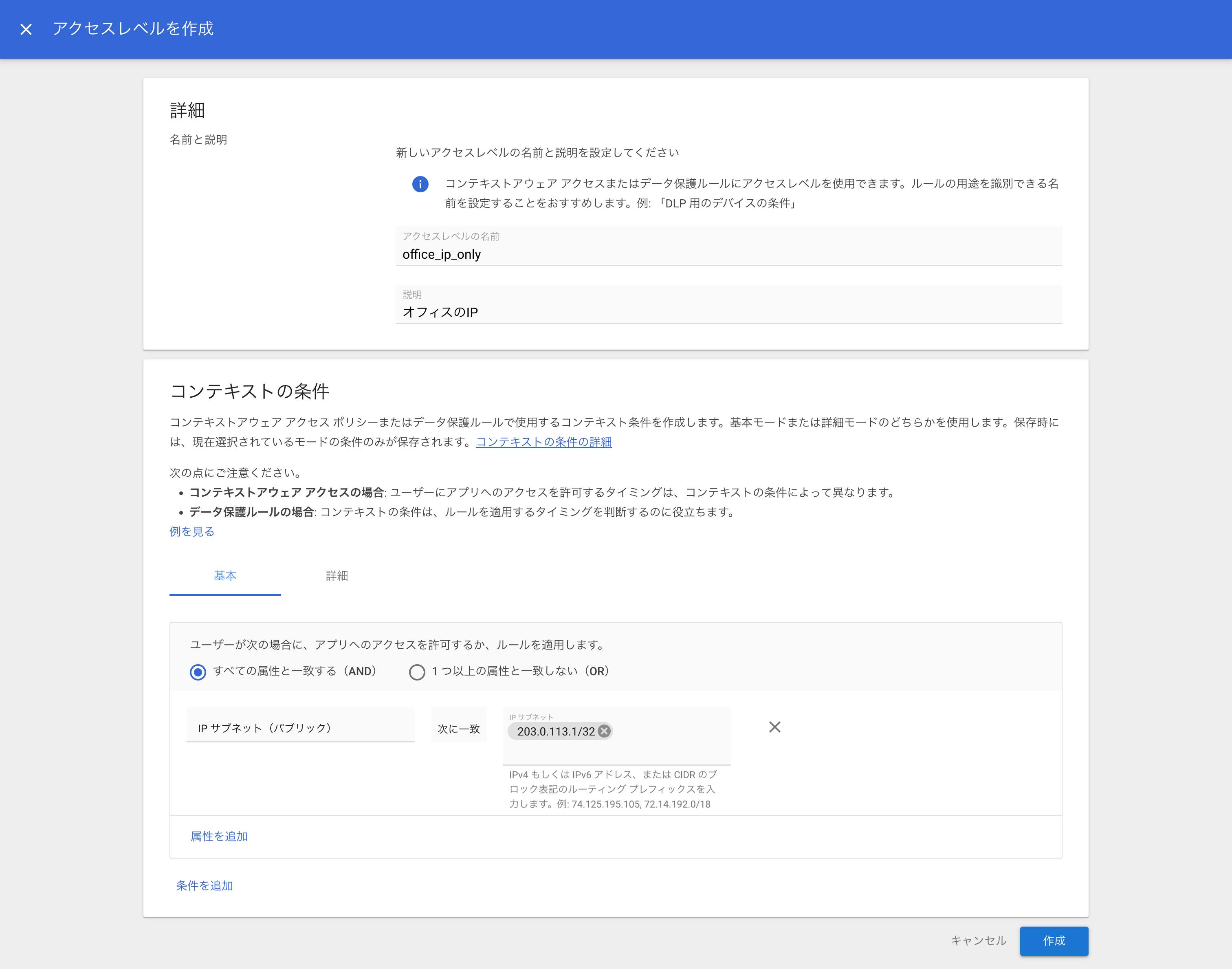

- 名前を付けます(例:office_ip_only)。

- 基本 を選択。

- 属性 で「IPサブネット(パブリック)」を選択。

- IPサブネット にオフィスのグローバルIPアドレスを入力します。

- 例: 203.0.113.1/32(特定の1つのIPの場合)

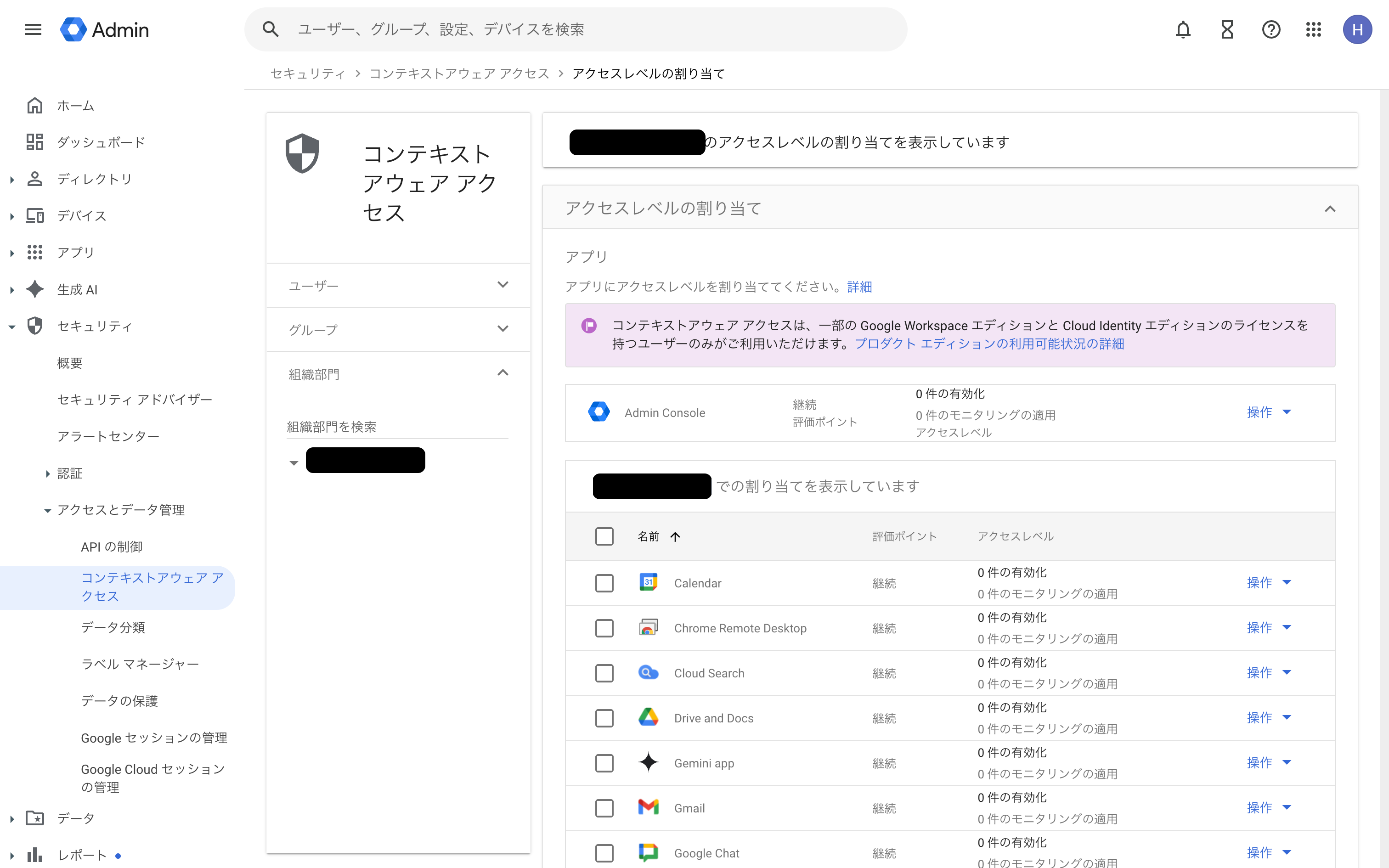

ステップ2:アプリケーションへの割り当て

作成した条件(アクセスレベル)を、守りたいアプリに適用します。

「セキュリティ」>「アクセスとデータ管理」>「コンテキストアウェアアクセス」>「アプリにアクセスレベルを割り当てる」から設定します。

対象のアプリを選択して「割り当て」をクリックします。

- Admin Console : 管理画面そのものを守る場合に選択。

- すべてのGoogleアプリ : Google Workspace全体(Gmail等)を守る場合に選択。

- 作成したアクセスレベル(office_ip_only)を選択します。

- 範囲(OU)やアプリが正しいことを確認します。

- ポリシー設定は基本的にはデフォルトのままで問題ありません。

※OAuthを利用してアクセスしているアプリを利用している場合は設定が必要になる場合があります。その場合は公式ドキュメントをよく読んで設定してください。

💡 ここが最大の注意点!

割り当ての際、設定をすぐに反映させず、まずは 「監視」 モードを選択して保存してください。

🚨 チェックポイント

- 「監視」状態で数日運用する : ログを確認し、意図しない拒否が発生していないか確認します。

- 問題なければ「アクティブ」に切り替える : ここで初めて制限が有効になります。

※「アクティブ」にした瞬間に、許可IP以外からのアクセスは即座に遮断されます。自分自身が許可IP内にいることを必ず確認してください。

実践的な活用シーン

1. 特権管理者アカウントの保護

全社員に適用するのが難しい場合でも、 管理権限を持つユーザーだけ にこのIP制限を適用することで、万が一パスワードが流出した際も外部からの操作をブロックできます。

2. 特定のSaaSへのログイン制限

Cloud IdentityをIDプロバイダとして外部SaaS(Slack等)と連携している場合、そのSaaSへのログインも「オフィスからのみ」に制限可能です。

導入時の注意点まとめ

- 動的IP(変動IP)はNG : IPが変わると即座にアクセス不能になります。

- VPN環境の確認 : VPN経由だとIPが変わる場合があります。VPNゲートウェイのIPを許可リストに入れる必要があります。

- 段階的な適用 : まずは特定のテスト用グループ(OU)だけに適用し、徐々に広げていくのが定石です。

まとめ

Cloud IdentityのCAAを使ったIP制限は、ネットワーク機器を買い替えることなく、管理コンソールの設定だけで「場所による制限」を実現できる強力な機能です。

まずは「管理画面をオフィスIPで縛る」といった小さな一歩から、セキュリティ強化を始めてみてください。

※本記事は、ジーアイクラウド株式会社の見解を述べたものであり、必要な調査・検討は行っているものの必ずしもその正確性や真実性を保証するものではありません。

※リンクを利用する際には、必ず出典がGIC dryaki-blogであることを明記してください。

リンクの利用によりトラブルが発生した場合、リンクを設置した方ご自身の責任で対応してください。

ジーアイクラウド株式会社はユーザーによるリンクの利用につき、如何なる責任を負うものではありません。